Οι επιθέσεις DDoS γίνονται όλο και πιο εξελιγμένες

Η Kaspersky Lab δημοσίευσε έκθεση σχετικά με τις επιθέσεις DDoS κατά το τέταρτο τρίμηνο του 2015. Η περίοδος αναφοράς χαρακτηρίστηκε από νέα κανάλια επίθεσης, τα οποία χρησιμοποιήθηκαν από ψηφιακούς εγκληματίες με σκοπό να απενεργοποιήσουν πόρους. Επίσης, το τρίμηνο αυτό χαρακτηρίστηκε από τη μεγαλύτερη σε διάρκεια επίθεση DDoS με βάση botnet για το 2015, που κράτησε πάνω από δύο εβδομάδες.

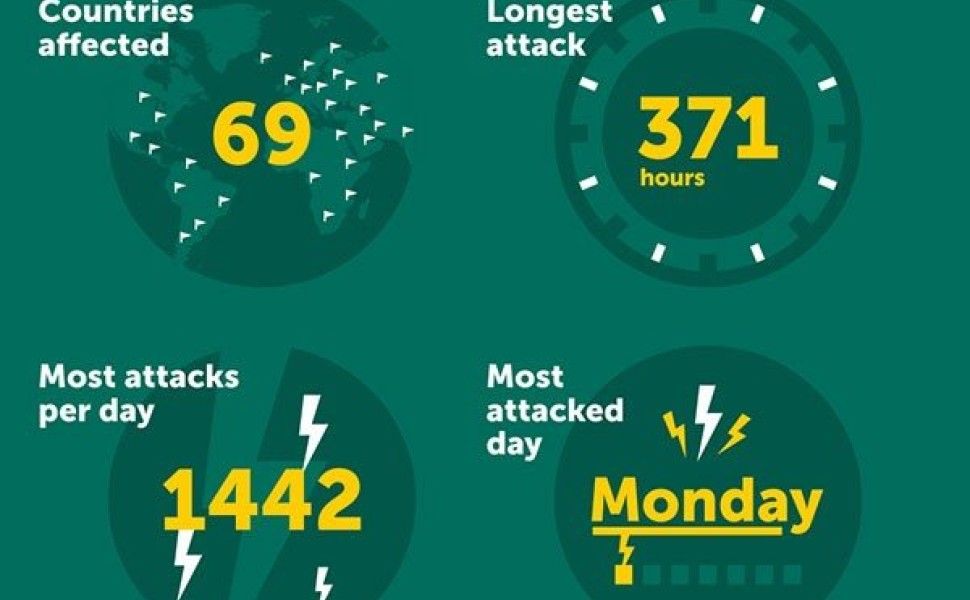

Κατά το τέταρτο τρίμηνο του 2015, πόροι σε 69 χώρες αποτέλεσαν στόχο υποβοηθούμενων από botnet επιθέσεων. Η συντριπτική πλειοψηφία των επεισοδίων (94,9%) πραγματοποιήθηκε σε 10 χώρες. Η Κίνα, η Νότια Κορέα και οι ΗΠΑ παρέμειναν οι πλέον πληγείσες χώρες.

Στο ίδιο τρίμηνο, η μεγαλύτερη επίθεση DDoS διήρκεσε 371 ώρες (ή 15,5 ημέρες), σημειώνοντας ρεκόρ διάρκειας για το 2015. Κατά τη διάρκεια της περιόδου αναφοράς, οι ψηφιακοί εγκληματίες πραγματοποίησαν επιθέσεις χρησιμοποιώντας bots από διαφορετικές οικογένειες. Στο τρίτο τρίμηνο, το ποσοστό τέτοιου είδους πολύπλοκων επιθέσεων ήταν 0,7%, ενώ τους τελευταίους τρεις μήνες του 2015 έφτασε το 2,5%. Η «δημοτικότητα» των Linux bots συνέχισε να αυξάνεται, αγγίζοντας το 54.8% (από 45,6%) του συνόλου των επιθέσεων DDoS που καταγράφηκαν στο τέταρτο τρίμηνο του 2015.

Στις τάσεις που παρατηρήθηκαν την ίδια περίοδο, βρίσκονταν και τα νέα κανάλια για τη διεξαγωγή εξ αντανακλάσεως επιθέσεων DDoS, οι οποίες εκμεταλλεύονταν τις αδυναμίες στις ρυθμίσεις ενός τρίτου για να ενισχύσουν την επίθεση. Συγκεκριμένα, το τέταρτο τρίμηνο εντοπίστηκαν ψηφιακοί εγκληματίες που έστελναν κίνηση σε στοχευμένα site μέσω NetBIOS name server, υπηρεσίες domain controller PRC συνδεδεμένες μέσω ενός δυναμικού port, καθώς και σε server WD Sentinel. Επίσης, οι επιτιθέμενοι συνέχισαν να χρησιμοποιούν IoT συσκευές. Για παράδειγμα, ερευνητές εντόπισαν περίπου 900 κάμερες κλειστού κυκλώματος (CCTV), οι οποίες σχημάτιζαν ένα botnet που χρησιμοποιούταν για επιθέσεις DDoS.

Οι ειδικοί της Kaspersky Lab εντόπισαν επίσης ένα νέο είδος επίθεσης σε διαδικτυακούς πόρους, το οποίο τροφοδοτούταν από το σύστημα διαχείρισης περιεχομένου (CMS) του WordPress. Αυτό περιλάμβανε την ενσωμάτωση κώδικα JavaScript στο σώμα online πόρων. Στη συνέχεια, ο κώδικας αυτός εντόπιζε τον στοχευόμενο πόρο για λογαριασμό του browser του χρήστη. Η δύναμη μιας τέτοιας επίθεση DDoS ανερχόταν σε 400 Mbit/sec, ενώ η διάρκεια της έφτανε τις 10 ώρες. Οι επιτιθέμενοι χρησιμοποιούσαν μια παραβιασμένη διαδικτυακή εφαρμογή που «έτρεχε» το WordPress, καθώς και μια κρυπτογραφημένη σύνδεση HTTPS, για να εμποδίσουν οποιοδήποτε φιλτράρισμα της κυκλοφορίας που θα μπορούσε να χρησιμοποιηθεί από τον ιδιοκτήτη του πόρου.

Όπως σχολίασε ο Evgeny Vigovsky, Επικεφαλής του τμήματος Kaspersky DdoS Protection της Kaspersky Lab,

"Δυστυχώς, οι επιθέσεις DDoS παραμένουν ένα βολικό και προσιτό εργαλείο για το διαδικτυακό έγκλημα, επειδή εξακολουθούν να υπάρχουν ευπάθειες λογισμικού, που οι επιτιθέμενοι μπορούν να χρησιμοποιήσουν για να διεισδύσουν στους server. Υπάρχουν, επίσης, χρήστες που αδυνατούν να προστατεύσουν τις συσκευές τους, αυξάνοντας έτσι τις πιθανότητες να «μολυνθούν» από bots. Εμείς, από την πλευρά μας, έχουμε δεσμευτεί να παρέχουμε στις επιχειρήσεις πληροφόρηση σχετικά με τις επιθέσεις DdoS,αλλά και να προωθούμε τον αγώνα εναντίον τους, καθώς οι επιθέσεις DDoS είναι μια απειλή που μπορεί και πρέπει να καταπολεμηθεί"