Σε κίνδυνο οι χρήστες περισσότερων από 30 εφαρμογών τραπεζών και συστημάτων πληρωμής για Android

Η ομάδα anti-malware έρευνας της Kaspersky Lab εντόπισε ένα από τα πιο επικίνδυνα τραπεζικά Trojan για Android συσκευές που έχουν υπάρξει ποτέ. Το κακόβουλο λογισμικό Acecard έχει τη δυνατότητα να επιτίθεται σε χρήστες περίπου 30 online χρηματοοικονομικών εφαρμογών και υπηρεσιών και μπορεί να παρακάμπτει τα μέτρα ασφαλείας του Google Play store.

Κατά τη διάρκεια του τρίτου τριμήνου του 2015, οι ειδικοί της Kaspersky Lab εντόπισαν μια ασυνήθιστη αύξηση στον αριθμό των τραπεζικών επιθέσεων σε φορητές συσκευές στην Αυστραλία. Αυτή η αύξηση έμοιαζε ύποπτη και πολύ σύντομα αποκαλύφτηκε ότι ο κύριος λόγος εμφάνισής της ήταν ένα και μόνο τραπεζικό Trojan: το Acecard.

Η «οικογένεια» του Trojan προγράμματος Acecard χρησιμοποιεί σχεδόν όλες τις διαθέσιμες λειτουργίες κακόβουλου λογισμικού: από την κλοπή γραπτών και φωνητικών μηνυμάτων μιας τράπεζας, μέχρι την επικάλυψη παραθύρων επίσημων εφαρμογών με ψευδή μηνύματα που προσομοιάζουν με επίσημη σελίδα σύνδεσης, σε μια προσπάθεια υποκλοπής προσωπικών πληροφοριών και λεπτομερειών λογαριασμού. Οι πιο πρόσφατες εκδόσεις της οικογένειας του Acecard μπορούν να επιτεθούν στις εφαρμογές πελατών από περίπου 30 τράπεζες και συστήματα πληρωμών. Έχοντας κατά νου ότι αυτά τα Trojan έχουν τη δυνατότητα να επικαλύπτουν κάθε εφαρμογή κατόπιν εντολής, ο συνολικός αριθμός των χρηματοοικονομικών εφαρμογών που έχουν δεχτεί επίθεση μπορεί να είναι πολύ μεγαλύτερος.

Εκτός από τις τραπεζικές εφαρμογές, το Acecard μπορεί να επικαλύψει και τις παρακάτω εφαρμογές με παράθυρα phising:

- Υπηρεσίες άμεσης ανταλλαγής μηνυμάτων: WhatsApp, Viber, Instagram, Skype

- Μέσα Κοινωνικής Δικτύωσης: VKontakte, Odnoklassniki, Facebook, Twitter

- Tο Gmail

- Τη mobile εφαρμογή του PayPal

- Τις εφαρμογές Google Play και Google Music

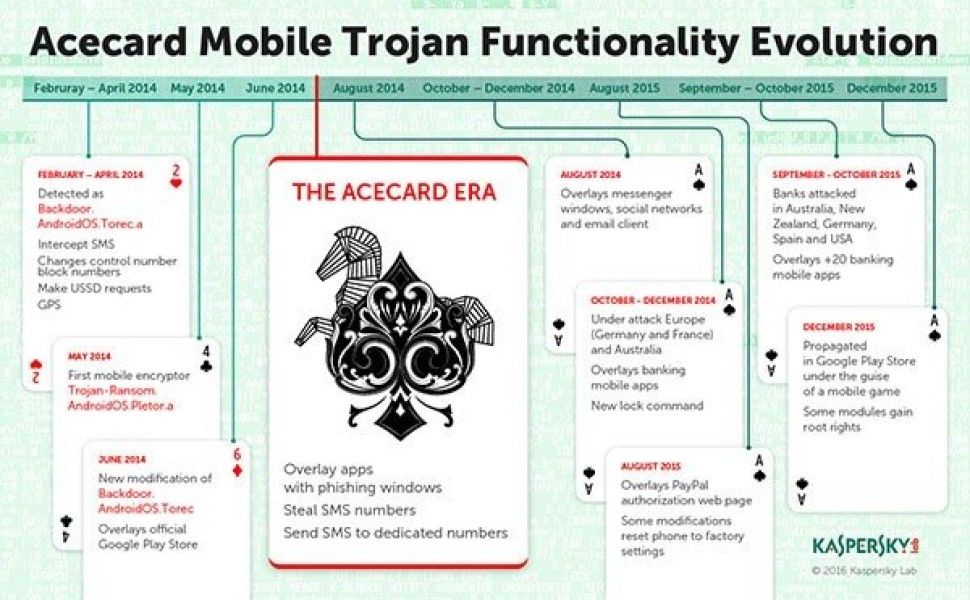

Το συγκεκριμένο κακόβουλο λογισμικό εντοπίστηκε για πρώτη φορά το Φεβρουάριο του 2014, αλλά για ένα μεγάλο διάστημα δεν παρουσίαζε σχεδόν καμία κακόβουλη δραστηριότητα. Όλα άλλαξαν το 2015, όταν οι ερευνητές της Kaspersky Lab εντόπισαν μια κατακόρυφη αύξηση στις επιθέσεις: από το Μάιο μέχρι το Δεκέμβριο του 2015, πάνω από 6.000 χρήστες δέχτηκαν επιθέσεις από το συγκεκριμένο Trojan. Οι περισσότερες στράφηκαν εναντίον ανθρώπων που κατοικούσαν στη Ρωσία, την Αυστραλία, τη Γερμανία, την Αυστρία και τη Γαλλία.

Κατά τη διάρκεια της διετούς παρατήρησης, οι ερευνητές της Kaspersky Lab έγιναν μάρτυρες της ενεργής ανάπτυξης του Trojan. Κατέγραψαν περισσότερες από 10 νέες εκδόσεις του κακόβουλου λογισμικού, καθεμιά από τις οποίες είχε πολύ μεγαλύτερη λίστα κακόβουλων λειτουργιών από την προηγούμενη.

Οι φορητές συσκευές συνήθως «μολύνονταν» μετά τη λήψη μιας κακόβουλης εφαρμογής που παρουσιαζόταν ως νόμιμη. Οι εκδόσεις του Acecard συνήθως διανέμονται ως video Flash Player ή πορνό, αν και μερικές φορές χρησιμοποιούνται κι άλλα ονόματα σε μια προσπάθεια να μιμηθούν δημοφιλές λογισμικό.

Αλλά αυτός δεν είναι ο μόνος τρόπος που διανέμεται το συγκεκριμένο κακόβουλο λογισμικό. Στις 28 Δεκεμβρίου 2015, οι ειδικοί της Kaspersky Lab εντόπισαν μια έκδοση του Acecard downloader Trojan (Trojan-Downloader.Android OS.Acecard.b) στο επίσημο κατάστημα του Google Play. Για τη διανομή του, το Trojan «κρύβεται πίσω» από ένα παιχνίδι. Όταν το κακόβουλο λογισμικό έχει εγκατασταθεί από το Google Play, ο χρήστης θα δει μόνο ένα εικονίδιο του Adobe Flash Player στην επιφάνεια εργασίας του και καμία πραγματική ένδειξη της εγκατεστημένης εφαρμογής.

Εξετάζοντας προσεκτικά τον κώδικα του κακόβουλου λογισμικού, οι ειδικοί της Kaspersky Lab τείνουν να πιστέψουν ότι το Acecard δημιουργήθηκε από την ίδια ομάδα ψηφιακών εγκληματιών, που ήταν υπεύθυνη για το πρώτο TOR Trojan για Android συσκευές (Backdoor.AndroidOS.Torec.a) και το πρώτο mobile encryptor/ransomware (Trojan-Ransom.AndroidOS.Plethor.a).

Η απόδειξη γι' αυτό βασίζεται στις παρόμοιες γραμμές κώδικα (ονόματα μεθόδων και τάξεων) και στη χρήση των ίδιων C&C (Command and Control) server. Το γεγονός αυτό αποδεικνύει ότι το Acecard δημιουργήθηκε από μια ισχυρή και έμπειρη ομάδα εγκληματιών, πιθανότατα ρωσόφωνων.

Ο Roman Unuchek, Senior Malware Analyst της Kaspersky Lab στις ΗΠΑ, προειδοποιεί:

"Αυτή η ομάδα κυβερνοεγκληματιών χρησιμοποιεί σχεδόν κάθε διαθέσιμη μέθοδο για να διαδώσει το τραπεζικό Trojan Acecard. Μπορεί να διανεμηθεί με το πρόσχημα ενός άλλου προγράμματος, μέσω επίσημων app stores ή μέσω άλλων Trojan. Ένα ιδιαίτερο χαρακτηριστικό αυτού του κακόβουλου λογισμικού είναι ότι είναι ικανό να επικαλύπτει περισσότερα από 30 τραπεζικά συστήματα και συστήματα πληρωμών, καθώς και μέσα κοινωνικής δικτύωσης, άμεσης ανταλλαγής μηνυμάτων και άλλες εφαρμογές. Ο συνδυασμός των δυνατοτήτων του Acecard και των μεθόδων διάδοσης καθιστούν αυτό κακόβουλο πρόγραμμα μια από τις πιο επικίνδυνες απειλές για τους χρήστες σήμερα"

Για να αποφευχθεί η «μόλυνση» από αυτό το κακόβουλο λογισμικό, η Kaspersky Lab συνιστά τα εξής:

- Μην κατεβάζετε ή/και μην εγκαθιστάτε οποιεσδήποτε εφαρμογές από το GooglePlay ή εσωτερικές πηγές, αν δεν είναι αξιόπιστες ή δεν μπορούν να θεωρηθούν ως τέτοιες

- Μην επισκέπτεστε ύποπτες ιστοσελίδες με συγκεκριμένο περιεχόμενο και μην κάνετε κλικ ύποπτα link

- Εγκαταστήστε μια αξιόπιστη λύση ασφάλειας για φορητές συσκευές

- Βεβαιωθείτε ότι οι antivirus βάσεις δεδομένων σας είναι ενημερωμένες και λειτουργούν σωστά