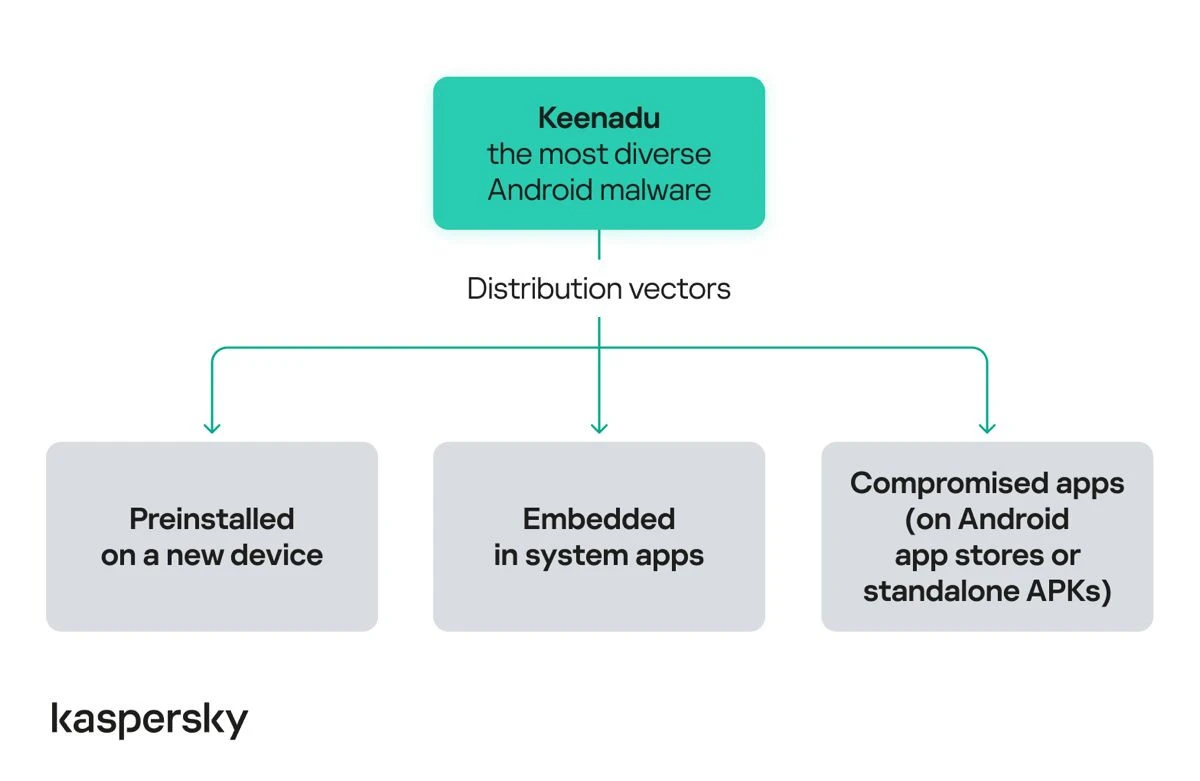

Η Kaspersky ανακάλυψε μια νέα, εξαιρετικά επικίνδυνη απειλή για το οικοσύστημα του Android, την οποία ονόμασε Keenadu. Το ανησυχητικό με αυτό το κακόβουλο λογισμικό δεν είναι μόνο τι κάνει, αλλά το πώς φτάνει στον χρήστη: Σε πολλές περιπτώσεις, το Keenadu εντοπίζεται προεγκατεστημένο σε ολοκαίνουργιες συσκευές (tablets και smartphones) απευθείας από το κουτί τους, έχοντας μολύνει το firmware κατά τη διαδικασία της παραγωγής. Παράλληλα, εντοπίστηκε και σε δημοφιλείς εφαρμογές διαχείρισης καμερών ασφαλείας μέσα στο Google Play.

Πώς λειτουργεί

Το Keenadu διαφέρει από έναν απλό ιό και λειτουργεί με τρεις βασικούς μηχανισμούς διείσδυσης:

1. Επίθεση στην εφοδιαστική αλυσίδα

Αυτό είναι το πιο δύσκολο σενάριο για τον απλό χρήστη. Οι επιτιθέμενοι μόλυναν το firmware (το βασικό λογισμικό λειτουργίας) συγκεκριμένων μοντέλων tablets πριν αυτά φτάσουν στα ράφια.

- Backdoor Access: Όταν βρίσκεται στο firmware, το Keenadu λειτουργεί ως «κερκόπορτα», δίνοντας στους hackers πλήρη και απεριόριστο έλεγχο της συσκευής.

- Stealth Mode: Είναι έξυπνα προγραμματισμένο. Αν ανιχνεύσει ότι η γλώσσα της συσκευής είναι κινεζική ή δεν υπάρχουν Google Play Services, δεν ενεργοποιείται, πιθανότατα για να αποφύγει τον έλεγχο στις χώρες προέλευσης ή κατασκευής.

- Total Surveillance: Μπορεί να υποκλέψει τα πάντα: SMS, τραπεζικά διαπιστευτήρια, τοποθεσία, ακόμα και το ιστορικό αναζήτησης στον Chrome σε λειτουργία Incognito.

2. Μόλυνση εφαρμογών συστήματος

Σε άλλες παραλλαγές, το malware κρύβεται σε κρίσιμες εφαρμογές συστήματος, όπως:

- Face Unlock: Εφαρμογές αναγνώρισης προσώπου, δίνοντας στους δράστες πρόσβαση σε βιομετρικά δεδομένα (φωτογραφίες προσώπου).

- Launchers: Η εφαρμογή που διαχειρίζεται την αρχική οθόνη του κινητού. Μέσω αυτών των προνομιακών δικαιωμάτων, το malware μπορεί να εγκαθιστά κρυφά άλλες εφαρμογές χωρίς να το καταλάβετε.

3. Trojanized Apps στο Google Play

Για όσους δεν αγόρασαν μολυσμένη συσκευή, ο κίνδυνος ήρθε μέσω του επίσημου store. Οι hackers παραβίασαν νόμιμες εφαρμογές διαχείρισης έξυπνων καμερών (Smart Home Cameras). Οι εφαρμογές αυτές, μόλις εγκατασταθούν, ανοίγουν αόρατες καρτέλες περιήγησης (invisible browsers) για να κάνουν κλικ σε διαφημίσεις (Ad Fraud), καταναλώνοντας πόρους και δεδομένα.

Επηρεάζομαι;

Μέχρι τον Φεβρουάριο του 2026, έχουν εντοπιστεί πάνω από 13.000 μολυσμένες συσκευές παγκοσμίως. Αν και η Ελλάδα δεν αναφέρεται ρητά στις χώρες με τα υψηλότερα ποσοστά (όπως Ρωσία, Γερμανία, Βραζιλία), η φύση των εισαγωγών ηλεκτρονικών ειδών στη χώρα μας (ειδικά σε low-budget tablets και IP κάμερες από τρίτους κατασκευαστές) καθιστά τον κίνδυνο υπαρκτό.

Συγκεκριμένες Εφαρμογές που πρέπει να ελέγξετε: Βάσει των στοιχείων, οι παρακάτω εφαρμογές (ή παραλλαγές τους από την εταιρεία "Hangzhou Denghong Technology Co., Ltd.") βρέθηκαν μολυσμένες στο Google Play και έχουν κατέβει πάνω από 300.000 φορές. Ελέγξτε αν έχετε εγκαταστήσει:

- Eyeplus - Your home in your eyes

- Ziicam

- Eoolii

Επίσης, προσοχή σε εφαρμογές όπως toopcam, FFvideo, Cloud365 που φαίνονται να ανήκουν στον ίδιο developer.

Η πρόταση του Techgear

Αν υποψιάζεστε ότι η συσκευή σας συμπεριφέρεται περίεργα (ξαφνικές διαφημίσεις, γρήγορη εξάντληση μπαταρίας) ή έχετε κάποια από τις παραπάνω εφαρμογές, ακολουθήστε αυτά τα βήματα:

Βήμα 1: Άμεση απεγκατάσταση εφαρμογών

Πηγαίνετε στις Ρυθμίσεις -> Εφαρμογές και διαγράψτε άμεσα τα Eyeplus, Ziicam, Eoolii ή οποιαδήποτε άλλη εφαρμογή κάμερας από άγνωστο κατασκευαστή που δεν χρησιμοποιείτε. Οι εφαρμογές αυτές έχουν πλέον αφαιρεθεί από το Google Play, αλλά παραμένουν στη συσκευή σας αν τις είχατε κατεβάσει.

Βήμα 2: Έλεγχος firmware και αντικατάσταση launcher

- Αν παρατηρείτε διαφημίσεις στην αρχική οθόνη, αλλάξτε άμεσα τον Launcher σας. Κατεβάστε έναν αξιόπιστο και ορίστε τον ως προεπιλογή. Στη συνέχεια, απενεργοποιήστε (Disable) τον εργοστασιακό Launcher από τις ρυθμίσεις εφαρμογών.

- Ελέγξτε για επίσημες ενημερώσεις λογισμικού (Settings -> System -> System Update). Κάποιοι κατασκευαστές ίσως εκδώσουν patch για να καθαρίσουν το firmware.

Βήμα 3: Σάρωση με λύση ασφαλείας

Εγκαταστήστε μια αξιόπιστη λύση ασφαλείας (όπως της Kaspersky ή άλλου αναγνωρισμένου παρόχου) και κάντε πλήρη σάρωση (Full Scan). Αυτό είναι απαραίτητο για να εντοπιστούν τυχόν "ορφανά" αρχεία ή εφαρμογές που εγκατέστησε το Keenadu κρυφά.

Βήμα 4: Η «πυρηνική» λύση

Αν το malware είναι ενσωματωμένο στο firmware και η συσκευή σας είναι ένα φθηνό, no-name tablet ή κινητό που συνεχίζει να εμφανίζει προβλήματα μετά από επαναφορά εργοστασιακών ρυθμίσεων (Factory Reset), δυστυχώς η συσκευή θεωρείται compromised (παραβιασμένη).

- Συμβουλή: Μην χρησιμοποιείτε αυτή τη συσκευή για e-banking ή εισαγωγή κωδικών email. Η μόνη 100% ασφαλής λύση είναι η αντικατάστασή της με συσκευή γνωστού κατασκευαστή που ελέγχει την αλυσίδα παραγωγής του.

Techgear Tip: Όταν αγοράζετε οικονομικές συσκευές Android, προτιμήστε γνωστά brands που έχουν επίσημη αντιπροσωπεία στην Ευρώπη, καθώς υπόκεινται σε αυστηρότερους ελέγχους ασφαλείας (GDPR/Cyber Resilience Act).