Σύνοψη

- Οι σύγχρονες συσκευές διαρρέουν κρίσιμα δεδομένα μέσω φυσικών εκπομπών, όπως ραδιοκύματα, ήχος και δονήσεις, παρακάμπτοντας το συμβατικό λογισμικό ασφαλείας.

- Η τεχνική αυτή, ευρέως γνωστή ως "side-channel attack" και ιστορικά κωδικοποιημένη ως TEMPEST από την NSA, απασχολεί τις υπηρεσίες πληροφοριών εδώ και 80 χρόνια.

- Οι Αμερικανοί νομοθέτες Ron Wyden και Shontel Brown ζητούν επίσημη έρευνα από το Government Accountability Office (GAO) για την ευπάθεια των εμπορικών συσκευών.

- Εκφράζονται σοβαρές ανησυχίες ότι ξένοι παράγοντες αξιοποιούν τη μέθοδο για την κλοπή πνευματικής ιδιοκτησίας και τεχνολογικών μυστικών από ιδιωτικές εταιρείες.

- Το Κογκρέσο εξετάζει το ενδεχόμενο επιβολής νέων προτύπων hardware στους κατασκευαστές, κάτι που αναμένεται να επηρεάσει ριζικά το κόστος και τον σχεδιασμό των μελλοντικών υπολογιστών.

Ο αόρατος κίνδυνος των φυσικών εκπομπών και η έρευνα του Κογκρέσου

Οι υπολογιστές και τα smartphones διαρρέουν μυστικά. Η απώλεια δεδομένων δεν περιορίζεται αποκλειστικά σε κακόβουλο λογισμικό (malware), στοχευμένο phishing ή ελλιπή κρυπτογράφηση. Βασίζεται στους ίδιους τους νόμους της φυσικής. Κάθε ηλεκτρονική συσκευή κατά τη λειτουργία της παράγει παρενέργειες: οι κινήσεις των μηχανικών μερών ενός σκληρού δίσκου, ο ήχος των πλήκτρων, ακόμα και οι ανεπαίσθητες μεταβολές του ηλεκτρικού φορτίου στις καλωδιώσεις των ημιαγωγών, εκπέμπουν ραδιοκύματα και δονήσεις.

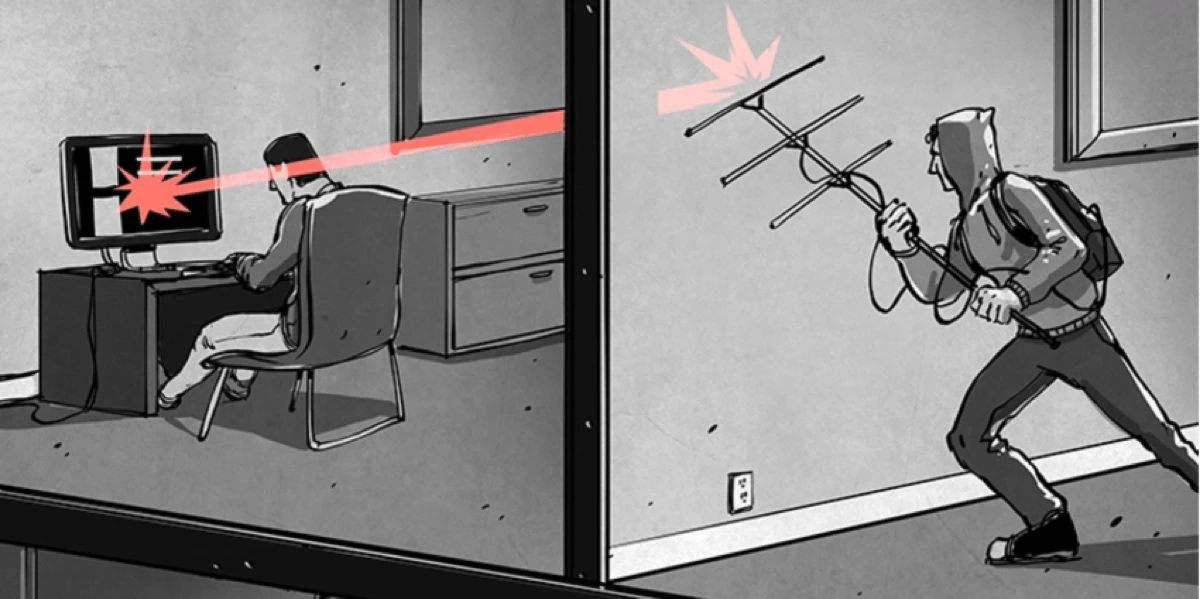

Αυτά τα σήματα ταξιδεύουν προς όλες τις κατευθύνσεις και μπορούν να υποκλαπούν από οποιονδήποτε διαθέτει τον κατάλληλο, εξαιρετικά ευαίσθητο εξοπλισμό ραδιοσυχνοτήτων και την απαραίτητη τεχνογνωσία για την αποκρυπτογράφησή τους.

Αυτή η κατηγορία επιθέσεων, η οποία φέρει την αρχική κωδική ονομασία TEMPEST από την Εθνική Υπηρεσία Ασφαλείας των ΗΠΑ (NSA), εντάσσεται σήμερα στον ευρύτερο τεχνικό όρο "side-channel attacks". Αποτελεί ένα καταγεγραμμένο κενό ασφαλείας εδώ και περίπου οκτώ δεκαετίες. Μέχρι σήμερα, η προστασία από τέτοιου είδους υποκλοπές αποτελούσε αποκλειστική προτεραιότητα των κυβερνητικών και στρατιωτικών εγκαταστάσεων, οι οποίες χρησιμοποιούν βαριά θωρακισμένο εξοπλισμό (κλωβοί Faraday) για την αποτροπή διαρροών.

Η παρέμβαση των Αμερικανών νομοθετών

Η απειλή πλέον επεκτείνεται πέρα από τα στενά όρια της εθνικής ασφάλειας. Ο Αμερικανός γερουσιαστής Ron Wyden και η αντιπρόσωπος Shontel Brown κατέθεσαν επίσημο αίτημα προς το Government Accountability Office (GAO), απαιτώντας ενδελεχή έρευνα για το επίπεδο ευπάθειας των σύγχρονων ηλεκτρονικών συσκευών (PC, servers, smartphones) απέναντι σε επιθέσεις τύπου TEMPEST.

Στην επιστολή τους, οι νομοθέτες υπογραμμίζουν ότι οι μέθοδοι αυτές δεν αποτελούν απλώς κίνδυνο αντικατασκοπείας για την κυβέρνηση, αλλά μπορούν να αξιοποιηθούν από αντίπαλα κράτη για την υποκλοπή τεχνολογικής καινοτομίας (IP) από ιδιωτικές επιχειρήσεις. Η στόχευση είναι ξεκάθαρη: η έρευνα θα καθορίσει εάν η αμερικανική κυβέρνηση πρέπει να θεσπίσει αυστηρότερες προδιαγραφές κατασκευής και να υποχρεώσει εταιρείες όπως η Apple, η Dell και η Lenovo να ενσωματώσουν hardware θωράκιση στα καταναλωτικά τους προϊόντα.

Μηχανική των Side-Channel Attacks

Για την καλύτερη κατανόηση της τεχνικής φύσης του προβλήματος, τα side-channel attacks δεν επιτίθενται στον ίδιο τον κρυπτογραφικό αλγόριθμο, αλλά στη φυσική υλοποίηση του συστήματος που τον εκτελεί. Οι βασικές κατηγορίες υποκλοπής περιλαμβάνουν:

- Ηλεκτρομαγνητικές Εκπομπές (EM Attacks): Καταγραφή των ακτινοβολιών που εκπέμπονται από την CPU ή τη μνήμη RAM κατά την επεξεργασία δεδομένων. Η ανάλυση των συχνοτήτων επιτρέπει την ανακατασκευή κρυπτογραφικών κλειδιών.

- Ανάλυση Κατανάλωσης Ενέργειας (Power Analysis): Μέτρηση των μικρο-διακυμάνσεων στην κατανάλωση ρεύματος ενός επεξεργαστή. Οι λειτουργίες εγγραφής ή ανάγνωσης δεδομένων αφήνουν διαφορετικό ενεργειακό αποτύπωμα.

- Ακουστική Κρυπτανάλυση (Acoustic Cryptanalysis): Καταγραφή των ήχων υψηλής συχνότητας που παράγουν οι πυκνωτές ή τα πηνία της μητρικής πλακέτας, τα οποία μεταβάλλονται ανάλογα με το φορτίο επεξεργασίας.

Η υλοποίηση τέτοιων επιθέσεων στο παρελθόν απαιτούσε φυσική εγγύτητα μερικών εκατοστών. Σήμερα, ωστόσο, εξειδικευμένες κεραίες μπορούν να συλλέξουν ηλεκτρομαγνητικά δεδομένα από απόσταση αρκετών μέτρων, διαπερνώντας λεπτούς τοίχους γραφείων.

Προκλήσεις για τη βιομηχανία hardware

Εάν το GAO καταλήξει στο συμπέρασμα ότι απαιτείται αλλαγή στις κατασκευαστικές προδιαγραφές, οι επιπτώσεις στην αλυσίδα εφοδιασμού θα είναι σαρωτικές. Η προστασία από ηλεκτρομαγνητικές διαρροές απαιτεί την προσθήκη ειδικών μεταλλικών κλωβών γύρω από τους επεξεργαστές, χρήσης διαφορετικών υλικών απομόνωσης και ανασχεδιασμό των μητρικών πλακετών για την ελαχιστοποίηση των παρεμβολών.

Αυτό έρχεται σε άμεση σύγκρουση με τη σύγχρονη τάση της βιομηχανίας για την παραγωγή ολοένα και πιο λεπτών, ελαφριών συσκευών με παθητική ψύξη. Η προσθήκη θωράκισης τύπου TEMPEST αυξάνει κατακόρυφα τη θερμική καταπόνηση, απαιτώντας μεγαλύτερα συστήματα ψύξης και, κατ' επέκταση, παχύτερα σασί.

Με τη ματιά του Techgear

Η συζήτηση γύρω από την επιβολή προδιαγραφών προστασίας από side-channel attacks στα καταναλωτικά προϊόντα εγείρει σοβαρά πρακτικά ερωτήματα, ειδικά για την ευρωπαϊκή και ελληνική αγορά. Εάν οι κατασκευαστές υποχρεωθούν να ενσωματώσουν υλικά ηλεκτρομαγνητικής θωράκισης σε κάθε laptop ή smartphone, το κόστος παραγωγής θα εκτοξευθεί. Ένα επαγγελματικό laptop της τάξης των 1.200 ευρώ στην Ελλάδα θα μπορούσε εύκολα να αγγίξει τα 1.600 ευρώ, λόγω του κόστους των υλικών αλλά και του εκτενούς testing που απαιτεί το πρότυπο TEMPEST.

Επιπλέον, η αυξημένη απαίτηση για ψύξη, λόγω του εγκλωβισμού θερμότητας από τα υλικά θωράκισης, θα αλλάξει δραματικά την αίσθηση των συσκευών. Η μετάβαση σε βαρύτερα σασί (αυξημένο βάρος στο χέρι κατά τη μεταφορά) και η επιστροφή σε ενεργά συστήματα ψύξης με ανεμιστήρες ακόμα και σε ultrabooks, θα υποβαθμίσει την εμπειρία χρήσης του μέσου καταναλωτή. Η βιομηχανία οφείλει να βρει τη χρυσή τομή: αυστηρή θωράκιση hardware για εταιρικούς πελάτες και βελτιώσεις σε επίπεδο λογισμικού για τους απλούς χρήστες, χωρίς να μετακυλίεται δυσανάλογο κόστος στον τελικό αγοραστή.

Διαβάστε επίσης