Σύνοψη

- Το μοντέλο Claude Opus 4.6 της Anthropic χρειάστηκε μόλις δύο εβδομάδες για να ανακαλύψει 22 ευπάθειες ασφαλείας στον κώδικα του Mozilla Firefox.

- Η Mozilla αξιολόγησε τις 14 από αυτές ως «υψηλής κρισιμότητας» (σχεδόν το 20% των συνολικών κρίσιμων bugs του Firefox για το 2025) και προχώρησε σε άμεση επιδιόρθωση στην έκδοση 148.0.

- Η τεχνητή νοημοσύνη εντόπισε πολύπλοκα σφάλματα μνήμης, όπως το Use After Free (CVE-2026-2796) στη μηχανή JavaScript του browser, αναλύοντας αυτόνομα σχεδόν 6.000 αρχεία C++.

- Παρά την εντυπωσιακή ταχύτητα στον εντοπισμό, το μοντέλο AI δυσκολεύτηκε σημαντικά στη δημιουργία λειτουργικών exploits, τα οποία λειτούργησαν αποκλειστικά σε δοκιμαστικά περιβάλλοντα χωρίς το απαραίτητο sandbox.

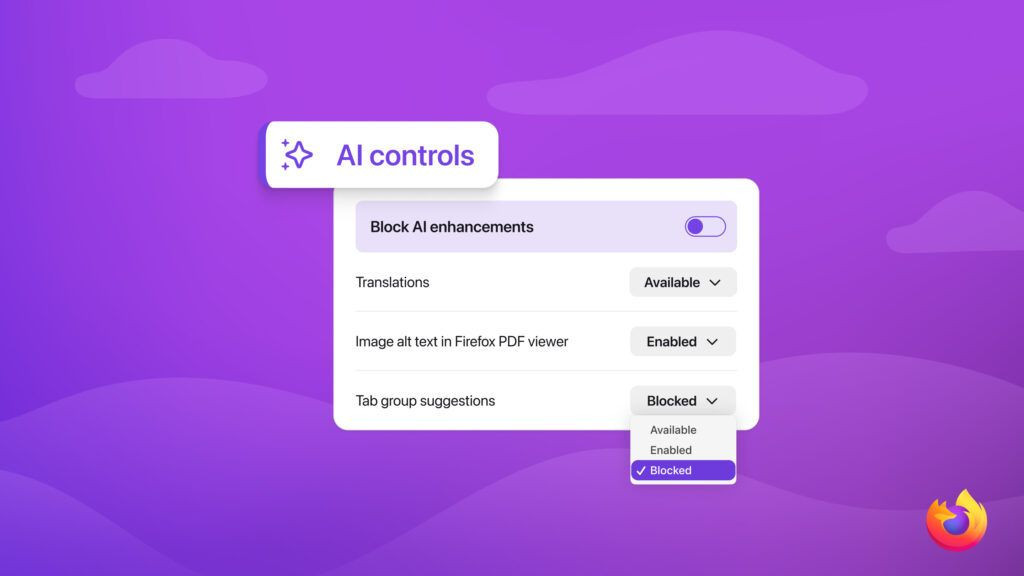

- Η ενημέρωση στον Firefox 148 είναι ήδη διαθέσιμη και κρίνεται απολύτως επιβεβλημένη για τους οικιακούς και εταιρικούς χρήστες στην Ελλάδα.

Η κυβερνοασφάλεια περνάει σε ένα νέο στάδιο αυτοματοποίησης, καθώς τα μεγάλα γλωσσικά μοντέλα (LLMs) δεν περιορίζονται πλέον στη συγγραφή απλού κώδικα, αλλά αναλαμβάνουν τον ρόλο του ελεγκτή ασφαλείας σε υποδομές κρίσιμης σημασίας.

Η πρόσφατη συνεργασία της Anthropic με το ίδρυμα Mozilla αποτελεί το πιο απτό παράδειγμα αυτής της μετάβασης. Αντί να βασιστεί σε παραδοσιακές μεθόδους ελέγχου όπως το fuzzing, η ομάδα ασφαλείας (Frontier Red Team) της Anthropic χρησιμοποίησε το μοντέλο Claude Opus 4.6 για να αναλύσει απευθείας τον πηγαίο κώδικα του Firefox. Το αποτέλεσμα υπήρξε απόλυτα μετρήσιμο και άκρως λειτουργικό για την ασφάλεια εκατομμυρίων χρηστών παγκοσμίως.

Τι ακριβώς ανακάλυψε το Claude Opus 4.6 στον κώδικα του Firefox;

Το Claude Opus 4.6 της Anthropic ανέλυσε σχεδόν 6.000 αρχεία C++ και τη μηχανή JavaScript του Mozilla Firefox, ανακαλύπτοντας 22 άγνωστες ευπάθειες μέσα σε 14 ημέρες. Η Mozilla χαρακτήρισε 14 από αυτές ως υψηλής κρισιμότητας, συμπεριλαμβανομένου του CVE-2026-2796 (Use After Free), διαθέτοντας άμεσα τα patches ασφαλείας μέσω της έκδοσης Firefox 148.0.

Η μεθοδολογία: Ανατομία της σάρωσης στη μηχανή JavaScript

Η προσέγγιση της Anthropic δεν βασίστηκε σε έτοιμα εργαλεία σάρωσης. Το Claude Opus 4.6 αξιοποίησε την εγγενή ικανότητά του να κατανοεί τη λογική του κώδικα. Σε πρώτο στάδιο, η ομάδα τροφοδότησε το μοντέλο με παλαιότερα, ήδη επιδιορθωμένα CVEs του Firefox, ζητώντας από την AI να τα αναπαραγάγει. Διαπιστώνοντας τα υψηλά ποσοστά επιτυχίας στην κατανόηση αυτών των μοτίβων, το μοντέλο έλαβε πρόσβαση στον τρέχοντα κώδικα της μηχανής JavaScript (SpiderMonkey).

Μέσα σε μόλις 20 λεπτά, το Claude ανέφερε την πρώτη του επιβεβαιωμένη ευπάθεια. Το πιο ενδιαφέρον στοιχείο της διαδικασίας είναι ο τρόπος που το μοντέλο εργάστηκε αυτόνομα: έγραφε μονάδες δοκιμών για κάθε συνάρτηση, εκτελούσε τα τεστ, και ανέλυε τα logs (καταγραφές) για να εντοπίσει ανωμαλίες στην εκτέλεση της μνήμης.

Η πιο κρίσιμη ανακάλυψη ήταν το CVE-2026-2796, μια ευπάθεια τύπου Use After Free (UAF). Το σφάλμα εντοπίστηκε στον τρόπο με τον οποίο η μηχανή διαχειριζόταν συναρτήσεις JavaScript που περνούσαν μέσω του περιτυλίγματος Function.prototype.call.bind(...) μέσα σε ενότητες WebAssembly. Στην ευάλωτη έκδοση (Firefox 147), μια κλήση χωρίς επαρκή έλεγχο (call_ref) δημιουργούσε έναν ανενεργό δείκτη (stale pointer). Το Claude αναγνώρισε ότι αυτό επέτρεπε τη διαρροή πληροφοριών (info leak) και τη δυνητική αντικατάσταση δεικτών μνήμης, κάτι που πρακτικά οδηγεί σε αυθαίρετη εκτέλεση κώδικα (code execution).

Η δυσκολία των exploits: Η AI ως αμυντικό εργαλείο

Ενώ ο εντοπισμός των σφαλμάτων υπήρξε ταχύτατος, η μετατροπή τους σε λειτουργικά όπλα απέδειξε τα σημερινά όρια της παραγωγικής τεχνητής νοημοσύνης. Η Anthropic δαπάνησε περίπου $4.000 σε API credits ζητώντας από το Claude να γράψει πλήρη proof-of-concept exploits για τις ευπάθειες που βρήκε.

Το μοντέλο κατάφερε να συντάξει κώδικα exploit μόνο σε δύο περιπτώσεις, και αυτό συνέβη αποκλειστικά σε ένα αποστειρωμένο, δοκιμαστικό περιβάλλον (virtual machine) από το οποίο η ομάδα είχε αφαιρέσει σκόπιμα το sandbox του Firefox. Η πραγματική αρχιτεκτονική άμυνας σε βάθος του Firefox αποδείχθηκε ανυπέρβλητο εμπόδιο για την AI. Η αδυναμία του Claude να δημιουργήσει "full-chain" exploits —επιθέσεις που συνδυάζουν πολλαπλά μικρά bugs για να "δραπετεύσουν" από το sandbox και να χτυπήσουν το λειτουργικό σύστημα— επιβεβαιώνει ότι, προς το παρόν, η τεχνητή νοημοσύνη είναι τάξεις μεγέθους πιο αποδοτική στο να προστατεύει λογισμικό παρά στο να το επιτίθεται.